Ähnliche Produkte

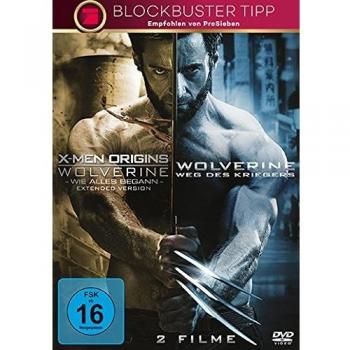

X-Men Origins: Wolverine

3.49 EUR

X-Men Origins: Wolverine

3.49 EUR

Cloud Collector's Handbook

6.49 EUR

The Accountant [4K Ultra HD]

15.59 EUR

![The Accountant [4K Ultra HD]](https://www.dealshopping.net/img/323/a2d40170eedafd7ce4735323.jpg)